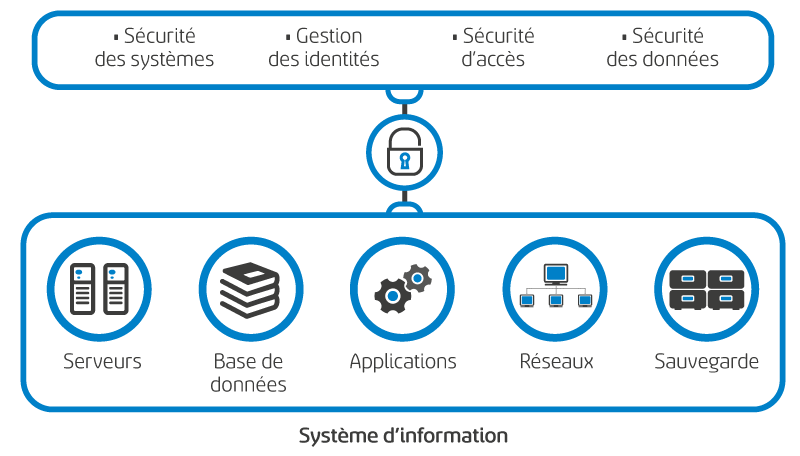

Sécurité réseau et informatique des Systèmes d'Information | Access Group - conseil et solutions informatiques, ingénierie réseaux, télécoms, cloud et câblage informatique

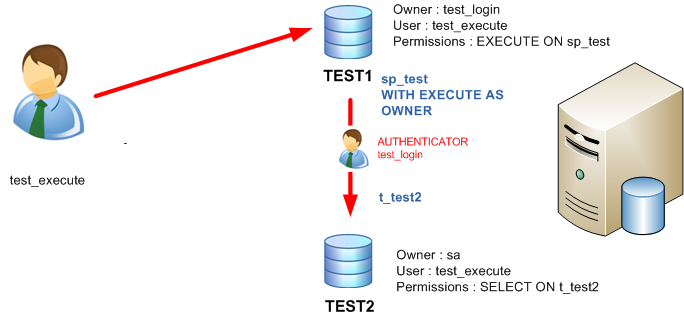

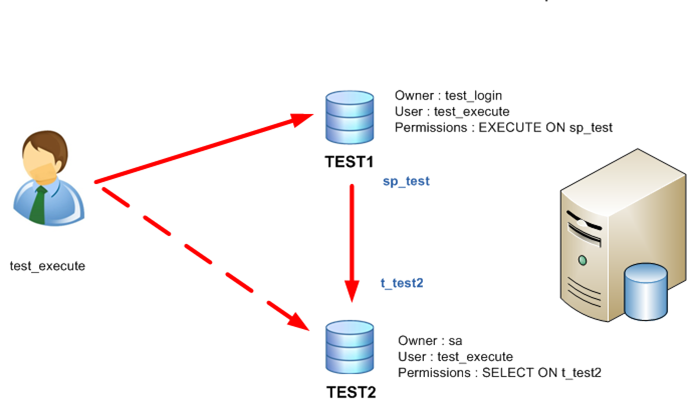

SQL Server et sécurité : Autoriser et sécuriser les accès cross-databases à l'aide des propriétaires de bases de données | David Barbarin

Photo de Données De Base De Données Financières De La Sécurité Des Donnée, technologie, financier, cryptage Illustration images free download - Lovepik | 400147554

Accéder Au Réseau Internet Qui Est Crypté Pour La Sécurité Dans La Base De Données Des Moteurs De Recherche D'exploitation | Vecteur Premium

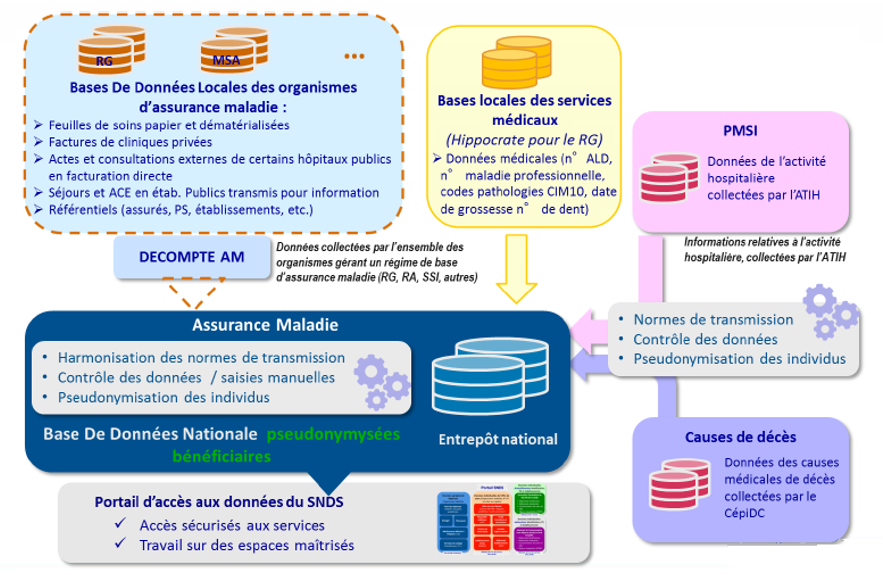

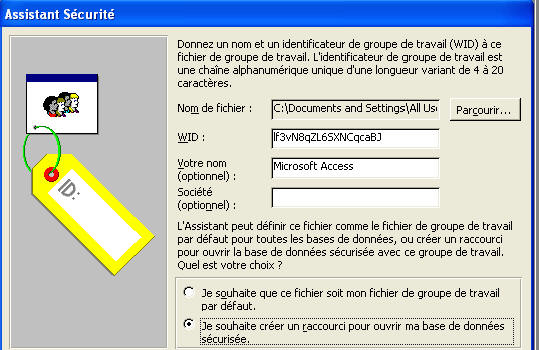

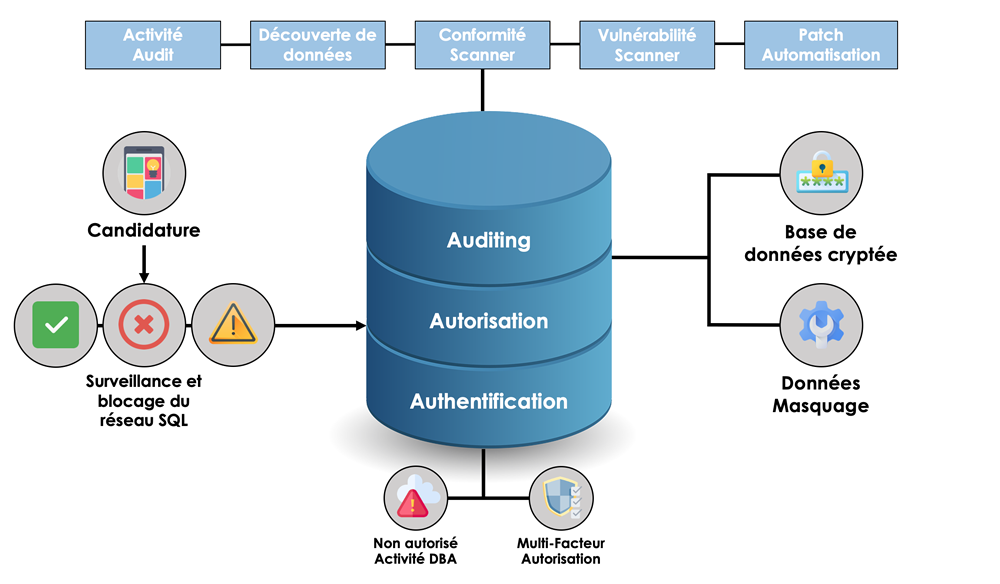

Etude de sécurité en base de données avec une application pour le contrôle d accès. - PDF Téléchargement Gratuit

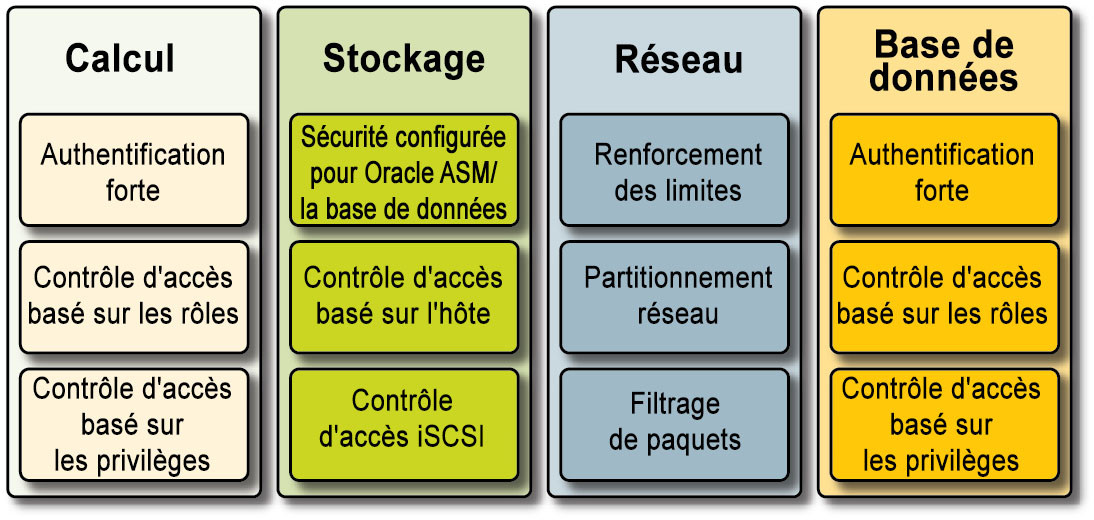

Memoire Online - Mise en place d'un système d'information sous Oracle basé sur une architecture trois tiers - Saher Tegane

Concept Isométrique De Protection De Base De Données Support De Pièce De Serveur, Sécurité De Base De Données, Unité De Serveur D Illustration de Vecteur - Illustration du isolement, affaires: 116574256

Sécurité De Base De Données De Travail D'équipe Illustration de Vecteur - Illustration du database, nuage: 207872827

Sécurité De La Base De Données Phishing Hacker Concept D'attaque Pirates Volant Des Données Personnelles Design Plat Illustration Vecteur | Vecteur Premium

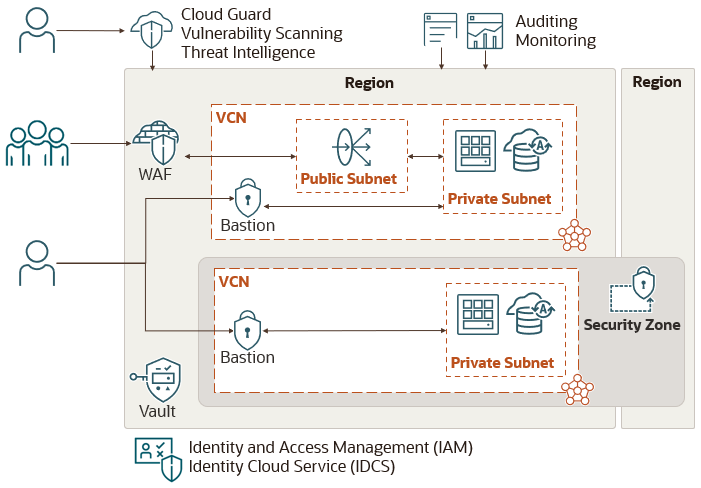

concept de sécurité réseau, base de données sécurisée et protection des données personnelles, cryptage du trafic,

Symbole textuel indiquant la sécurité de la base de données. Contrôles de sécurité des idées commerciales pour protéger les bases de données contre les compromis entrant le mot-clé et la description de